Hướng dẫn sử dụng máy ảnh và micrô gian lận nói về điều gì? Trong video hướng dẫn này, tôi trình bày một công cụ phát hiện gian lận sử dụng micrô và máy ảnh, tức là một ứng dụng phát hiện và ghi chú khi máy ảnh và micrô được sử dụng trên điện thoại Android. Tại sao chúng tôi muốn biết khi nào máy ảnh và micrô trên điện thoại được sử dụng… [Đọc thêm ...]

Phát hiện gian lận sử dụng micrô và máy ảnh trên điện thoại Android

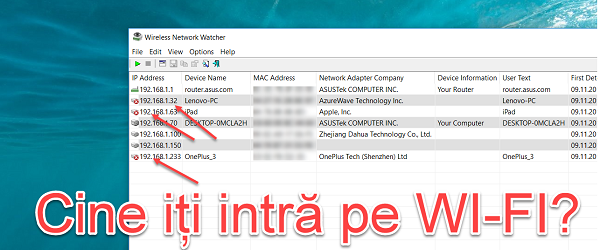

Ai kết nối bất hợp pháp trên mạng WI-FI của bạn

Ai kết nối bất hợp pháp trên mạng WI-FI của bạn Tín hiệu không dây đi xuyên qua các bức tường của ngôi nhà. Khi sử dụng mạng Wi-Fi trong nhà, chúng ta cần lưu ý rằng mạng không dây đó cũng có thể được truy cập bởi những người khác, hàng xóm hoặc những người ở gần. Bảo mật tốt hơn của mạng Wi-Fi Chúng tôi đã nói trong các dịp khác về bảo mật khi đăng nhập… [Đọc thêm ...]

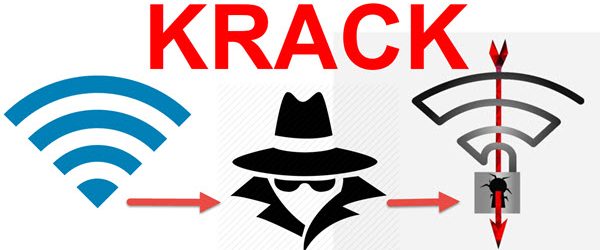

KRACK ảnh hưởng đến TẤT CẢ các bộ định tuyến Wi-Fi - GIẢI PHÁP

KRACK ảnh hưởng đến TẤT CẢ các bộ định tuyến Wi-Fi - GIẢI PHÁP Krack đe dọa tất cả các bộ định tuyến Wi-Fi. Chúng ta có những giải pháp nào? KRACK ATTACK là gì? KRACK là một lỗ hổng được phát hiện trong giao thức WPA2, mà tất cả các bộ định tuyến trên thế giới đều dễ bị tấn công. KRACK hoạt động như thế nào? Kẻ tấn công khai thác lỗ hổng KRACK, tự xen vào giữa bộ định tuyến và máy khách (điện thoại,… [Đọc thêm ...]

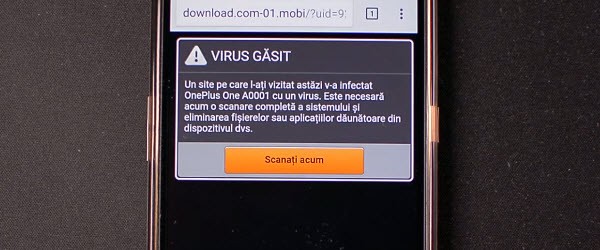

Làm thế nào để thoát khỏi điện thoại scareware

Các chương trình hoặc trang phần mềm hù dọa là một loại phần mềm độc hại đặc biệt và rất thụ động. Chúng là một loại lừa đảo dựa trên nỗi sợ hãi của người dùng để xác định họ thực hiện các hành động nhất định. Phần mềm hù dọa có thể thúc giục bạn cài đặt phần mềm, tiết lộ dữ liệu cá nhân, trả một số tiền nhất định hoặc gửi SMS đến một số có [Đọc thêm ...]

CHỐNG HACK, Chuyển lỗ hổng để SMB

Xin chào các bạn, hôm nay chúng ta sẽ giải quyết vấn đề với lỗ hổng "Redirect to SMB" đã được phát hiện cách đây vài ngày và ảnh hưởng đến tất cả các phiên bản Windows, bao gồm cả Windows 10. Lỗ hổng dựa trên sự ngây thơ của các ứng dụng Windows muốn đăng nhập ngay khi họ cảm thấy một máy chủ SMB. Tại thời điểm đó, dữ liệu đăng nhập được đưa ra, nơi kẻ tấn công… [Đọc thêm ...]

Tự do rồi, thanh toán trực tuyến và duyệt web an toàn

Xin chào các bạn, trong bài hướng dẫn hôm nay tôi sẽ giới thiệu một dịch vụ VPN miễn phí và rất nhanh. Dịch vụ VPN có tên là Okay Freedom và được cung cấp miễn phí bởi Steganos, được biết đến với các sản phẩm phần mềm bảo mật hơi thế tục. Cách đây một thời gian trong hướng dẫn "Wireshark, chặn mật khẩu trên mạng wi-fi miễn phí", tôi đã chỉ cho bạn cách dễ dàng là. Nó là… [Đọc thêm ...]

các biện pháp đơn giản để bảo mật và mã hóa chuyển hướng giao thông

Xin chào các bạn, trong hướng dẫn hôm nay, chúng ta sẽ xem một số mẹo để duyệt an toàn hơn và lưu lượng được mã hóa khi sử dụng mạng không dây công cộng. Nếu trong hướng dẫn ngày hôm qua về Wireshark, chặn mật khẩu trên các mạng wi-fi miễn phí, đồng nghiệp Cristi của tôi sẽ cho bạn thấy ai đó dễ dàng đánh chặn dữ liệu chúng ta nhập vào một trang web như thế nào thì hôm nay. [Đọc thêm ...]

Phương pháp độc DNS thường được sử dụng bởi tin tặc

Đầu độc DNS là một phương pháp mà tin tặc tạo ra ấn tượng rằng họ đã kiểm soát một số trang web đã biết hoặc chưa biết. DNS là giao thức tạo liên kết giữa tên miền và địa chỉ IP, bởi vì bất kỳ trang web nào trên thế giới này đều có một hoặc nhiều địa chỉ IP hơn. Khi chúng tôi nhập vào trình duyệt "google.com", máy tính của chúng tôi có ba tùy chọn để tìm địa chỉ… [Đọc thêm ...]

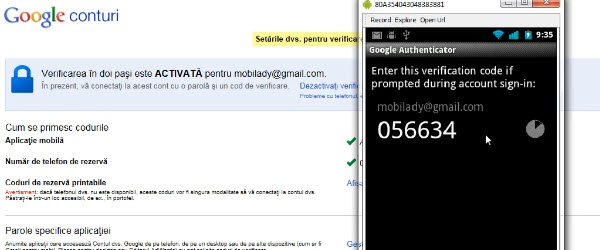

Ngăn chặn tin tặc bằng xác minh hai bước cho Tài khoản Google của bạn - video hướng dẫn

Xin chào các bạn, trong hướng dẫn hôm nay, chúng ta sẽ xem cách chúng ta có thể bảo mật tài khoản Google của bạn để nó không thể bị phá. Cụ thể, chúng ta sẽ nói về tùy chọn "xác minh 2 bước" hoặc "xác minh XNUMX bước" do Google cung cấp cho người dùng để bảo vệ tài khoản của bạn rất tốt. Như tên cho thấy, tùy chọn này thêm một bước thứ hai [Đọc thêm ...]

Những ý kiến gần đây