Ẩn ảnh riêng tư trong thư mục bị khóa Hướng dẫn Ẩn ảnh riêng tư trong thư mục bị khóa nói về điều gì? Trong video hướng dẫn có tiêu đề Ẩn ảnh riêng tư trong thư mục bị khóa này, tôi chỉ cho bạn một phương pháp để bạn có thể di chuyển ảnh riêng tư từ thư viện sang thư mục bị khóa mà bạn chỉ có thể mở bằng dấu vân tay của mình. Phương pháp này… [Đọc thêm ...]

Ẩn ảnh riêng tư trong thư mục bị khóa – tách biệt khỏi thư viện

Tin nhắn lừa đảo với bưu kiện không có địa chỉ – cách chúng tôi phát hiện

Video hướng dẫn Tin nhắn lừa đảo với bưu kiện không có địa chỉ là gì Trong video hướng dẫn này Tin nhắn lừa đảo với bưu kiện không có địa chỉ, chúng ta sẽ xem cách chúng ta có thể biết liệu một email hoặc tin nhắn trong đó tuyên bố rằng chúng ta có một bưu kiện để nhận có phải là hợp pháp hay không, mặc dù chúng ta không không mong đợi bất kỳ bưu kiện nào Một số người nhận được tin nhắn lừa đảo với nội dung: "bạn có một bưu kiện cần nhận, nhưng... [Đọc thêm ...]

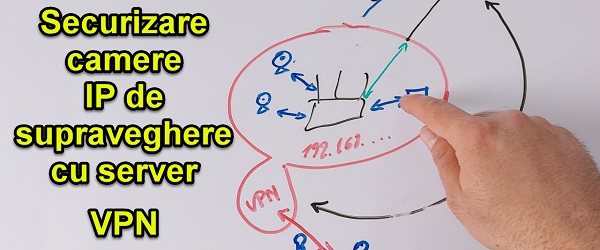

Bảo mật của camera IP với máy chủ VPN - Chuyển tiếp cổng DỪNG tới camera

Bảo mật Camera IP với VPN Server Video hướng dẫn về Bảo mật Camera IP với VPN Server là gì? Trong video hướng dẫn Bảo mật camera IP với máy chủ VPN, tôi sẽ chỉ cho bạn cách bạn có thể bảo mật camera giám sát của mình để không ai có thể truy cập từ internet. Camera giám sát được kết nối với mạng cục bộ Khi bạn kết nối [Đọc thêm ...]

Phát hiện gian lận sử dụng micrô và máy ảnh trên điện thoại Android

Hướng dẫn sử dụng máy ảnh và micrô gian lận nói về điều gì? Trong video hướng dẫn này, tôi trình bày một công cụ phát hiện gian lận sử dụng micrô và máy ảnh, tức là một ứng dụng phát hiện và ghi chú khi máy ảnh và micrô được sử dụng trên điện thoại Android. Tại sao chúng tôi muốn biết khi nào máy ảnh và micrô trên điện thoại được sử dụng… [Đọc thêm ...]

Cài đặt bảo mật tối đa đơn giản trên Windows - nền tảng của PC được bảo vệ

Thiết lập bảo mật tối đa trên Windows Hướng dẫn "Thiết lập bảo mật tối đa trên Windows" là gì? Trong video hướng dẫn này, bạn sẽ thấy cách thiết lập tài khoản trên Windows để hệ điều hành của bạn được an toàn. Thiết lập đơn giản bảo mật tối đa trên Windows. Sai lầm mà nhiều người dùng Windows mắc phải. Tại thời điểm cài đặt… [Đọc thêm ...]

Làm thế nào để không lây nhiễm các trang web bị nhiễm và vi-rút - sandboxie

Làm thế nào để không bị nhiễm trên các trang bị nhiễm và ứng dụng vi-rút - sandboxie Cách không bị nhiễm trên các trang bị nhiễm và ứng dụng vi-rút - sandboxie Trong những năm gần đây, mọi người ngày càng phải đối phó với vi-rút, phần mềm gián điệp và các chương trình độc hại khác thuộc loại mới ngày càng trở nên tinh vi và có thể khó bị chặn bởi… [Đọc thêm ...]

Làm thế nào bạn có thể tìm hiểu xem ai đó đã có mặt trên máy tính và những gì anh ta đã làm

Làm thế nào để biết được ai đó đã xâm nhập vào máy tính của bạn và họ đã làm gì Tìm ra ai đã đi vào máy tính của bạn và họ đã làm gì Chắc chắn chúng ta đều biết rằng chúng ta cần đặt mật khẩu trên máy tính, nhưng hầu hết thời gian chúng ta cần thừa nhận rằng chúng ta phải nhập mật khẩu mọi lúc, vì vậy chúng ta để máy tính mà không có mật khẩu và tất nhiên bất kỳ ai cũng có thể… [Đọc thêm ...]

Cách tìm hiểu xem email và mật khẩu của bạn có phải là tin tặc không

Làm thế nào để biết email và mật khẩu của bạn có bị tấn công hay không Làm thế nào để biết email và mật khẩu của bạn có bị tấn công Ngày nay việc giữ an toàn cho dữ liệu của chúng ta ngày càng khó khăn hơn; đặc biệt là địa chỉ email và mật khẩu, chúng tôi sử dụng ở mọi nơi. Khi chúng tôi tạo tài khoản, chúng tôi đã tin tưởng mù quáng Mỗi khi tạo tài khoản, bạn phải "hợp pháp hóa" chính mình… [Đọc thêm ...]

Làm thế nào để bạn ngừng thu thập dữ liệu Windows 10 - nó giống như một máy hủy tài liệu

Làm thế nào để bạn ngừng thu thập dữ liệu Windows 10, mà cuối cùng lại giống như một người Thụy Sĩ. Dữ liệu được thu thập bằng bất kỳ phương pháp nào. Thu thập dữ liệu đã trở thành một môn thể thao toàn cầu, cạnh tranh với các nhà cung cấp dịch vụ internet lớn nhất. Ở vị trí đầu tiên là Google, tiếp theo là Facebook và Microsoft, sau đó là Apple, Twitter, Amazon, v.v. e dè hơn ... eee, hãy để nó phục hồi ... [Đọc thêm ...]

Những ý kiến gần đây